Финансовые потери

Недоступность сайта, простои,

штрафы и мошеннические транзакции

Масштабируемая защита

каждого узла сети

60% компаний

уже пострадали

от уязвимостей

в веб-приложениях

Ритейл остается

самой атакуемой

отраслью —

83% случаев

Среднее время до инцидента — 48 минут

Недоступность сайта, простои,

штрафы и мошеннические транзакции

Утечки и публикации данных в медиа

подрывают доверие клиентов

Сбои в CRM, логистике

и внутренних сервисах

Компрометация персональной

информации, подмена цен и транзакций

Отсутствие централизованного контроля

и механизмов быстрого реагирования

Предотвращает

эксплуатацию уязвимостей

Сокращает вероятность

взлома и утечки данных

Обеспечивает полный

аудит трафика

Упрощает реагирование

на инциденты

Снижает риски, связанные

с простоем и финансовыми потерями

Помогает соответствовать регуляторным требованиям

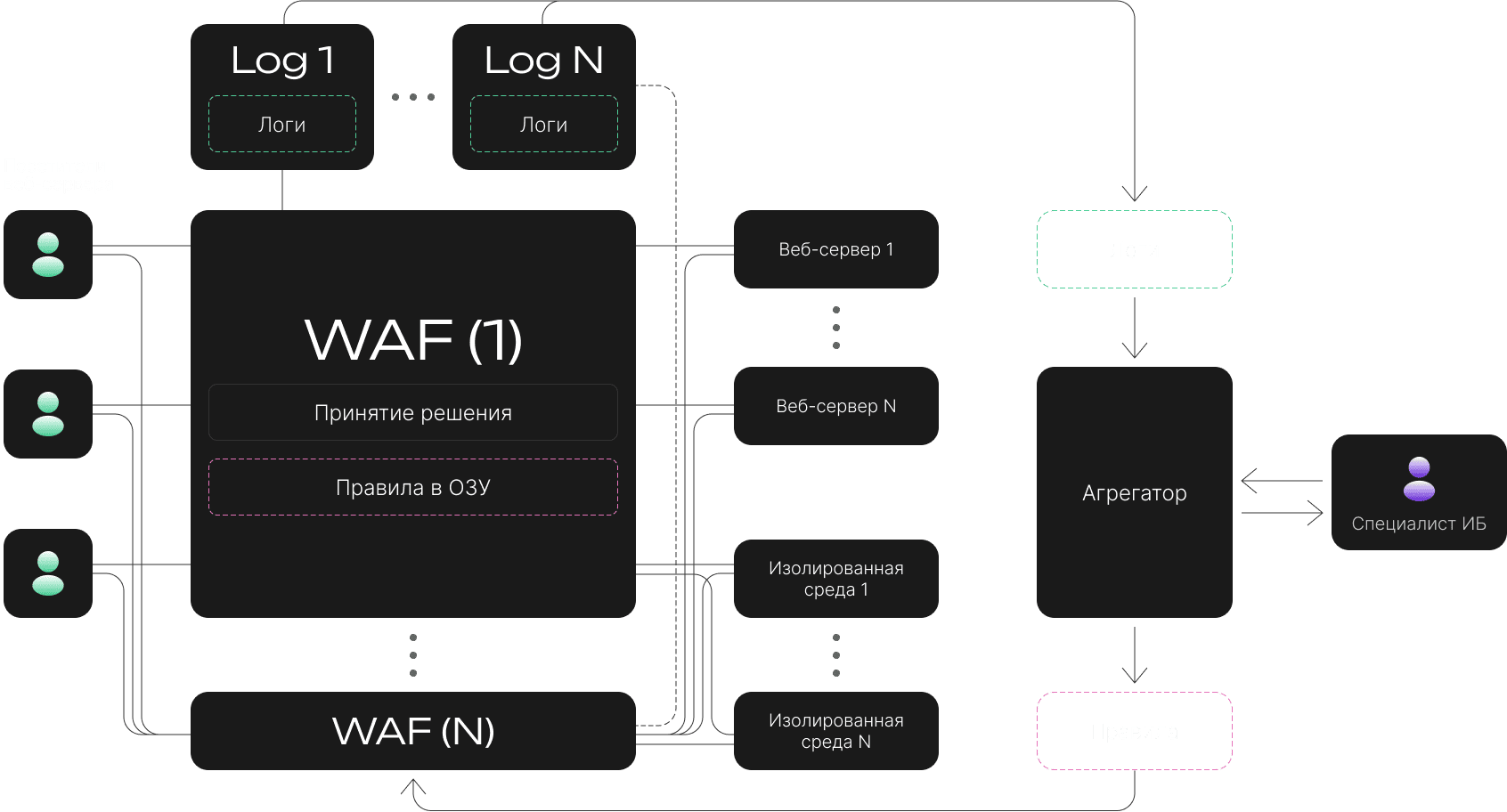

WAF — распределенная система защиты, которая предотвращает эксплуатацию уязвимостей, блокирует атаки на веб-приложения и API, снижает риск утечек и простоев

Архитектура WAF построена по принципу независимых фильтрующих узлов с централизованным управлением

и встроенными механизмами разведки угроз

Каждый WAF-узел работает автономно, выдерживая локальные нагрузки

и повышая устойчивость сети

Обновления распространяются

по всей инфраструктуре

без задержек, обеспечивая быструю реакцию

на новые угрозы

Изолированная среда, где безопасно анализируются подозрительные

запросы и формируются новые защитные правила

Полный контроль над трафиком

и прозрачная аналитика для форензики

и интеграции с SIEM

Защита легко адаптируется под рост трафика и инфраструктуры

без деградации производительности

WAF снижает риски, экономит ресурсы

и укрепляет доверие клиентов

Система работает на опережение, защищая

бизнес от

простоев, утечек и финансовых потерь

Предотвращает эксплуатацию известных и новых уязвимостей

Сокращает время реакции на инциденты

Минимизирует риск утечек данных и простоев

Обеспечивает прозрачный контроль и аудит для безопасности

Соблюдает требования регуляторов и ИБ-стандартов

Укрепляет репутацию компании за счет серьезного подхода к защите данных

Защита на уровне HTTP-

запросов блокирует атаки, включая инъекции, XSS и удалённое выполнение кода

Мгновенное распространение правил позволяет оперативно перекрывать новые векторы

атак

Выявление вредоносных команд в закодированных

или сериализованных данных

Безопасный анализ

угроз через Honeypot

Возможность ограничения доступов через авторизацию добавляет еще один слой защиты

Система объединяет глубокую инспекцию запросов, гибкую авторизацию

и безопасный анализ атак

в единую защищённую инфраструктуру

Основана на статических правилах блокировки трафика

Инспектирует URI, заголовки

и тело запросов (включая декодирование/десериализацию)

Логирует весь трафик

Поддерживает централизованное хранение логов и моментальное разворачивание новых правил

по всем экземплярам

Авторизация (включая LDAP) критичных эндпоинтов

Балансировка нагрузки

Honeypot

Принимают и обрабатывают входящий трафик

Применяют правила безопасности и принимают решение: пропустить или заблокировать запрос

Подозрительные запросы могут перенаправляться в honeypot

для дальнейшего анализа

Хранят все события каждого WAF-инстанса

Репликация логов в центральную базу данных для анализа инцидентов

Обеспечивает безопасное исполнение и анализ подозрительных запросов

Позволяет обнаружить новые и неизвестные атаки

Каждый WAF-узел функционирует автономно

При обновлении правил они мгновенно применяются ко всему кластеру, обеспечивая быструю реакцию

Система легко масштабируется под рост нагрузки

Входящий трафик пользователя поступает на

WAF-инстанс,

где проходит этапы нормализации и декодирования данных

Происходит проверка по наборам правил. Подозрительные

правила блокируются или перенаправляются в Honeypot

Все запросы фиксируются в логах,

которые

реплицируются в центральное хранилище

При выявлении новой уязвимости специалисты оперативно

создают новое правило, которое немедленно распространяется

на все WAF-узлы системы, что обеспечивает мгновенную защиту

Это надёжный слой защиты, встроенный в инфраструктуру

и готовый адаптироваться под динамику угроз

Он объединяет удобство централизованного управления

с масштабируемостью распределенной сети фильтрующих узлов